اطمینان از تنظیم ‘CLR Enabled’ Server Configuration Option روی 0 (Automated)

Profile Applicability

• Level 1 – Database Engine

• Level 1 – AWS RDS

Description

گزینه clr enabled مشخص میکند که آیا user assemblies توسط SQL Server قابل اجرا هستند یا خیر.

Rationale

فعال کردن استفاده از CLR assemblies سطح حمله SQL Server را وسیعتر میکند و آن را از نظر assemblyهای غیر عمدی و مخرب در معرض خطر قرار میدهد.

Audit

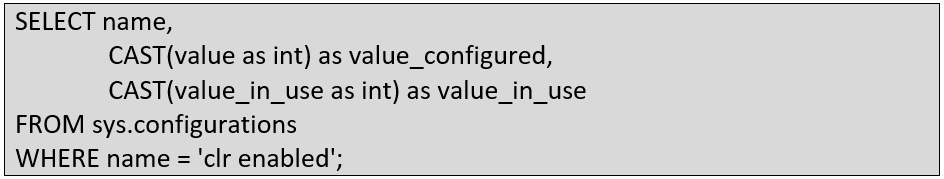

دستور T-SQL زیر را اجرا کنید:

برای سازگار بودن هر دو ستون مقدار باید 0 را نشان دهند.

Remediation

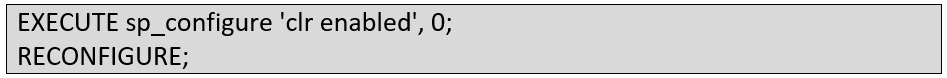

دستور T-SQL زیر را اجرا کنید:

Impact

اگر CLR assemblies در حال استفاده هستند، ممکن است لازم باشد برنامهها مجدداً مورد استفاده قرار گیرند تا قبل از غیرفعال کردن این تنظیم، استفاده از آنها از بین برود.

متناوباً، برخی از سازمانها ممکن است اجازه دهند این تنظیم به مقدار 1 برای assemblyهای ایجاد شده با دسترسی SAFE فعال باشد، اما assemblyهای ایجاد شده با دسترسیهای خطرناک UNSAFE و EXTERNAL_ACCESS را نپذیرید.

امن سازی SQL سرور 2019 – بخش سوم

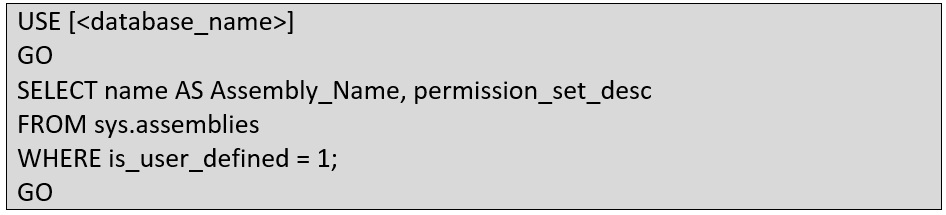

برای یافتن assemblyهای ایجاد شده توسط کاربر، query را در همه دیتابیسها اجرا کنید و را با هر نام دیتابیس جایگزین کنید:

Default Value

به طور پیشفرض، این گزینه غیرفعال است (0).

مطالب این بخش برگرفته از مستند امن سازی SQL سرور 2019 مربوط به وب سایت CIS می باشد.

مطالب این بخش توسط جناب آقای نوربخش تهیه شده است.