آشنایی با پاسخ گویی به رخداد یا Incident Handling

شرکت SANS یکی از معتبرترین شرکت های فعال در حوزه آموزش امنیت اطلاعات میباشد. این شرکت دورههای مختلفی را در این زمینه ارائه داده است که پیش نیاز اغلب دورههای ارائه شده توسط این شرکت، دوره آموزشی SEC504 میباشد.

تعریف Incident Handling

Incident Handling اقدام و یا نقشهای برای مقابله با نفوذ، سرقت سایبری، انکار سرویس و دیگر حوادث مرتبط به امنیت کامپیوتر است. باید توجه نمود که اگر قصد ارائه طرح Incident Handling را داشتهباشید، طرح شما باید کلیه مربوط به تداوم تجارت را شامل شده و بلایای طبیعی آتشسوزی، سیل، زلزله و دیگر حوادث غیرمترقبه را در بر داشتهباشد.

دامنه Incident Handling بسیار بزرگ تر از دامنه نفوذ میباشد. چراکه در Incident Handling باید عمدی یا غیرعمدی بودن حادثه که موجب از دست رفتن Availability میشود نیز مورد بررسی قرار گیرد.

نقطه اصلی در Incident Handling مفهوم عمل یا اقدام است. اگر چه شناسایی حادثه از اهمیت بالایی برخوردار میباشد ولی باید اقدام لازم را نیز در جهت حفظ امنیت اطلاعات و سیستم، صورت داد. بهترین راه برای رفع یک حادثه و به حداقل رساندن احتمال اشتباه، داشتن یک نقشه و روال مناسب است. مستندسازی مناسب رویهها، به شما اطمینان میدهد هنگامی که حادثه اتفاق افتاد، چه کارهایی باید انجام شود و این کار احتمال اینکه مطلبی از جانب شما فراموش شود را کاهش میدهد.

لازم به ذکر است که طرحهای مربوط به Incident Handling و سیاستهای مربوط به آن باید مطابق با قوانین قابل اجرا در کشور شما باشد.

تعریف Incident

در ادامه به تعریف واژه Incident یا رخداد میپردازیم. Incident اشاره به اقداماتی است که موجب آسیبرساندن یا تهدید قابلملاحظه بر آسیبرساندن به سیستمهای کامپیوتری یا دادههای شما میشود. جستوجو برای Incidentها، در واقع شامل یافتن انحراف از وضعیت عادی شبکه و سیستمها میباشد.

چندین نکته مهم برای متخصصان حادثه یا Incicent Handlers وجود دارد که باید مد نظر قرار گیرد.

نکته اول: با توجه به اینکه ما همواره در معرض خطر و آسیبپذیری قرار داریم، وظیفه ما این است که آسیبها را محدود نماییم. ما باید مراقب باشیم که راههایی را انتخاب نماییم که کمترین میزان آسیب را در بر داشتهباشد.

نکته دوم: سازمان شما حق این را دارد که درخواست جبران خسارت یا دادخواهی نماید. همانطور که مستحضر هستید در هر کشور قوانین خاصی برای جرایم رایانه ای وجود دارد که میتوان برای جبران خسارت به آنها استناد نمود.

البته Incident Handler باید به گونهای اقدام نماید و مستند سازی وی به گونهای باشد که مانع از استفاده شواهد در دادگاه گردد. این بدین معنی است که Incident Handler نمیداند در موردی خاص آیا پرونده به دادگاه خواهد رفت یا خیر، پس باید از همان ابتدا با حوادث به صورت جدی برخورد کنید و همه موارد را مستند سازی نمایید.

برخی از Incidentها شامل دسترسی غیر مجاز به اطلاعات، استفاده غیر مجاز از حسابهای کاربری دیگران، اجرای کدهای مخرب و تخریب اطلاعات و مواردی از این قبیل میباشد.

لازم به ذکر است Incident هم بر آسیبرساندن و هم بر تلاش در جهت آسیبرساندن دلالت دارد.

تعریف Event

Event به هر اتفاق قابل اندازهگیری و قابل مشاهده در یک سیستم یا شبکه گفته میشود. Event چیزی است که اتفاق میافتد و فردی به طور مستقیم آن را تجربه میکند و اینکه شما میتوانید واقعا نشان دهید که چه اتفاقی رخ داده است. یک Event چیزی است که شما روی صفحه نمایش خود میبیند یا چیزی است که میشنوید. همچنین میتواند چیزی باشد که شما میدانید، اتفاق افتاده است زیرا برای اثبات آن رخداد یا لاگی در سیستم به ثبت رسیده است.

در آدرس زیر شما میتوانید فرمهایی که برای Incident Handling مورد نیاز میباشد را دانلود نموده و یا از آن نمونهبرداری نمایید:

https://www.sans.org/score/incident-forms

این فرمها در مستندسازی اطلاعات جمع آوری شده به شما کمک بسیاری خواهد نمود.

لازم به ذکر است داشتن اطلاعات مورد تایید بیشتر بهتر از تنها یک منبع واحد میباشد. به عنوان مثال اگر دو نفر یک پیام را در صفحه نمایش خود ببینند (آسیب) این واقعیت احتمالا در دادگاه مورد قبول تر از این است که تنها یک نفر این پیام را دیده باشد.

همچنین توجه داشتهباشید که مهاجمان اغلب از ابزارهای مختلفی برای حذف یا تغییر ردپای خود در فایلهای Log استفاده میکنند. بنابراین اگر شما بتوانید اطلاعات خود را از دو منبع مستقل جمعآوری نمایید، شواهد شما دارای اعتبار بیشتری خواهدبود. این یکی از دلایلی است که تحلیلگران نفوذ باید با انواع فرمتهای مختلف ذخیرهسازی لاگها و نحوه استخراج اطلاعات از آنها آشنا باشند.

Corroborating Evidence

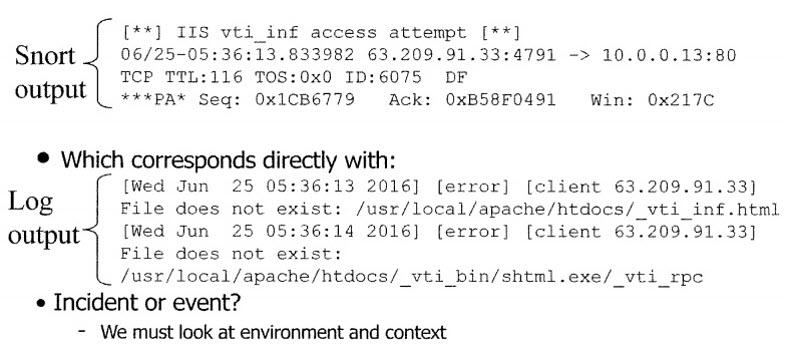

در تصویر بالا یک Evidance معتبر قابل مشاهده میباشد که در تعیین اینکه چه اتفاقی بر روی سیستم ما رخ داده است کمک میکند و حتی میتوان به عنوان یک سند در پرونده به آن استناد نمود. نکته این است که دو سیستم مختلف یک واقعه مشابهی را تجربه کردهاند.

بخش اول، مربوط به لاگ ثبت شده توسط سیستم تشخیصنفوذ Snort است. این پیام هشدار توسط یک Rule در Snort تولید شدهاست که مربوط به Signature یک حمله میباشد. اگر یک حمله با مشخصاتی که در Rule سیستم تشخیصنفوذ Snort رخ دهد، هشدار توسط Snort تولید خواهد شد. این هشدار که در تصویر مشاهده میشود بیانگر بروز یک حمله در وبسرور ویندوز یعنی IIS میباشد. این حمله مربوط به یک ضعف امنیتی در وبسرور IIS ویندوز 2000 است که در یک اسکریپتی پیشفرض به نام vti_inf وجود دارد.

بخش دوم تصویر بالا مربوط به یک وب سرور یونیکسی میباشد که سرویس آپاچی بر روی آن درحال اجرا بوده است. در این حالت، خطری وب سرور یونیکسی را تهدید نمیکند چرا که این حمله مربوط به وب سرور IIS میباشد.

برخی افراد این را به عنوان یک Incident در نظر میگیرند زیرا مهاجم احتمالا هدف مخربی را داشته است. برخی افراد دیگر نیز به دلیل اینکه هیچ آسیبی به سیستم وارد نشده است، این را یک Incident در نظر نمیگیرند.

نکته مهم اینجاست که در هر حال، سیستم تشخیصنفوذ و وب سرور که سیستمهای کامل جدایی هستند، یک Event یکسان را نمایش میدهند. اگر قصد ارائه شواهد به دادگاه را داشته باشیم وجود این دو میتواند دلایل محکمی برای اثبات یک حمله باشد. همچنین زمانی که شما منابع متعددی از اطلاعات را در اختیار داشته باشید، شانس خوبی وجود دارد تا بتوانید اطلاعات مورد نظر خود را از منابع مختلف استخراج نموده و ارائه دهید.

به همین دلیل، تحلیلگران نفوذ و Incident Handlerها باید به سختی کار کنند و کار با انواع ذخیره سازهای لاگ را فرا گرفته و مهارت خود در این زمینه یعنی خواندن لاگ و استخراج اطلاعات از آن را بالا ببرند.

Share Your Experiences

در جامعه نفوذگران معمولا همکاری قابل توجهی وجود دارد. آنها حسابهای هک شده، اکسپلویتها و ترفندهای خود را با یکدیگر به اشتراک میگذارند. اما افرادی که در حوزه امنیت فعالیت میکنند اغلب اطلاعات خود را به اشتراک نمیگذارند و به نظر میرسد که ما این موضوع را به عنوان یک راز پنداشته و از اینکه اطلاعات خود را در اختیار دیگران قرار دهیم واهمه داریم.

این یک واقعیت است که تقریبا هر کسی که به اینترنت متصل است، خواه ناخواه تحت حمله قرار میگیرد. در نهایت سازمان شما ملزم به مقابله با این ضربه میشود. بنابراین شما میتوانید از این حمله درس گرفته و حتی آن را به دیگران آموزش دهید تا افراد دیگر در صورت وقوع حادثه مشابه، بتوانند با آن مقابله نمایند یا حتی از بروز چنین حملاتی در آینده جلوگیری به عملآورند.

اگر مهاجمان شما این حادثه را گزارش دهند و شما این کار را انجام ندهید چه اتفاقی خواهد افتاد؟

شما چگونه میتوانید اطلاعات حمله را به اشتراک بگذارید؟

سایتهای مختلفی هستند که آماده دریافت گزارش آسیبپذیریهای امنیتی شما هستند و آن را در اختیار عموم افراد قرار میدهند تا با اطلاع از آنها، اقدام به برطرف سازی آسیبپذیری در سیستم خود نمایند.

سایتهایی مانند Securityfocus.com یا سایت isc.sans.edu از این دست سایتها میباشند.

سایت isc.sans.edu همواره منتظر اخبار و تجربیات Incident Handlerها میباشد. در این سایت هر روزه خاطرات و تجربیات Incident Handlerها که منجر به حمله شده است بروز رسانی میشود. پیشنهاد میکنیم که این سایت را به صورت روزانه چک نمایید.

همچنین در سایت ISC میتوانید اطلاعات مربوط به سنسورهای Dshield را مشاهده نمایید که دارای بیشتر از 40 هزار سنسور در دنیا میباشد. علاوه بر این ISC نشان میدهد که 10 پورتی که بیش از پورتهای دیگر استفاده شده اند کدامند.

همچنین تعداد زیادی از تجمعات امنیتی و هکری نیز وجوددارد که هر ساله با عنوان Cons برگزار میشوند. برای آگاهی از برگزاری این کنفرانسها میتوانید به لینکهای زیر مراجعه نمایید:

https://www.derbycon.com

https://www.defcon.org

https://www.blackhat.com

http://www.shmoocon.org