Overview

تمام معیارهای CIS بر تنظیمات پیکربندی فنی که برای حفظ و/یا افزایش امنیت فناوری آدرسدهی شده استفاده میشوند تمرکز دارند و باید در ارتباط با سایر وظایف ضروری امنیت سایبری مانند موارد زیر در نظر گرفته شوند:

- نظارت بر سیستم عامل پایه برای آسیبپذیریها و بهروز رسانی سریع با آخرین وصلههای امنیتی

- نظارت بر برنامهها و کتابخانهها از نظر آسیبپذیری و بهروزرسانی سریع با آخرین وصلههای امنیتی

در پایان، معیارهای CIS به عنوان یک جزء کلیدی از یک برنامه جامع امنیت سایبری طراحی شده است.

این سند راهنماییهای تجویزی را برای ایجاد یک وضعیت پیکربندی ایمن برای دستگاههای Fortinet Fortigate دارای سیستم عامل Forinet نسخه 6.4 یا بالاتر ارائه میدهد. این راهنما در برابر FortiOS 6.4.5 تست شده است. برای دریافت آخرین نسخه این راهنما، لطفاً به http://benchmarks.cisecurity.org مراجعه کنید. اگر سؤال، نظری دارید یا راههایی برای بهبود این راهنما شناسایی کردهاید، لطفاً در feedback@cisecurity.org برای ما بنویسید.

Intended Audience

این سند برای مدیران امنیتی، ممیزان فناوری اطلاعات و پرسنل استقرار پلتفرم در نظر گرفته شده است که قصد توسعه، استقرار، ارزیابی یا راهحلهای ایمن دارند که سیستم عامل Fortinet را در دستگاههای شبکه Fortinet ادغام میکنند.

Consensus Guidance

این سند CIS با استفاده از یک فرآیند بررسی اجماع متشکل از یک جامعه جهانی از کارشناسان موضوع ایجاد شد. این فرآیند تجربه دنیای واقعی را با اطلاعات مبتنی بر داده ترکیب میکند تا راهنماییهای ویژه فناوری را برای کمک به کاربران برای ایمن کردن محیطهایشان ایجاد کند. شرکتکنندگان در اجماع دیدگاههایی را از مجموعهای از پیشینهها از جمله مشاوره، توسعه نرمافزار، ممیزی و انطباق، تحقیقات امنیتی، عملیات، دولتی و حقوقی ارائه میکنند.

هر معیار CIS تحت دو مرحله بررسی اجماع قرار میگیرد. مرحله اول در طول توسعه اولیه معیار رخ میدهد. در طول این مرحله، کارشناسان موضوع برای بحث، ایجاد و آزمایش پیشنویسهای کاری معیار تشکیل جلسه میدهند. این بحث تا زمانی که در مورد توصیههای معیار به اجماع برسد، ادامه مییابد. مرحله دوم پس از انتشار معیار شروع میشود. در طول این مرحله، تمام بازخوردهای ارائه شده توسط جامعه اینترنتی توسط تیم اجماع برای ادغام در معیار بررسی میشود.

اگر علاقه مند به شرکت در فرآیند اجماع هستید، لطفاً به https://workbench.cisecurity.org مراجعه کنید.

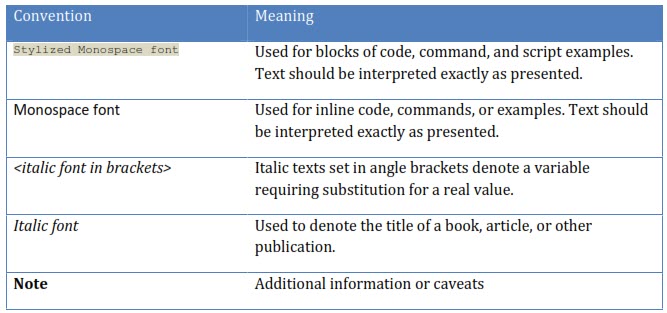

Typographical Conventions

قراردادهای زیر در سراسر این راهنما استفاده میشود:

Recommendation Definitions

موارد زیر اجزای مختلف موجود در یک توصیه CIS را به عنوان قابل اجرا تعریف میکند. اگر هر یک از مؤلفهها قابل اجرا نباشد، یادداشت میشود یا جزء در توصیه گنجانده نمیشود.

Title

این بخش توضیح مختصر برای پیکربندی مورد نظر توصیه است.

Assessment Status

در این بخش وضعیت ارزیابی برای هر توصیه گنجانده شده است. وضعیت ارزیابی نشان میدهد که آیا توصیه داده شده میتواند خودکار باشد یا به مراحل دستی برای پیاده سازی نیاز دارد. هر دو وضعیت به یک اندازه مهم هستند و به شرح زیر تعیین و پشتیبانی میشوند:

Automated

نشاندهنده توصیههایی است که ارزیابی یک کنترل فنی را میتوان به طور کامل خودکار کرد و در حالت pass/fail اعتبارسنجی کرد. توصیهها شامل اطلاعات لازم برای پیاده سازی اتوماسیون خواهد بود.

Manual

توصیههایی را نشان میدهد که ارزیابی یک کنترل فنی نمیتواند به طور کامل خودکار باشد و به همه یا برخی از مراحل دستی نیاز دارد تا تأیید شود که وضعیت پیکربندی شده مطابق انتظار تنظیم شده است. وضعیت مورد انتظار بسته به محیط میتواند متفاوت باشد.

Profile

این بخش مربوط به مجموعهای از توصیهها برای ایمن سازی یک فناوری یا یک پلتفرم پشتیبانی است. بیشتر معیارها شامل حداقل پروفایل Level 1 و Level 2 هستند. Level 2 توصیههای Level 1 را گسترش میدهد و یک پروفایل مستقل نیست. بخش تعاریف پروفایل در معیار، تعاریفی را که به توصیههای ارائه شده برای این فناوری مربوط میشود، ارائه میکند.

Description

در این بخش اطلاعات دقیق مربوط به محیطی که توصیه مربوط به آن است، ارائه میشود. در برخی موارد، توضیحات شامل مقدار توصیه شده است.

Rationale Statement

این بخش شامل استدلال دقیق برای توصیه برای ارائه درک واضح و مختصر در مورد اهمیت توصیه به کاربر است.

Impact Statement

در این بخش به هرگونه عواقب امنیتی، عملکردی یا عملیاتی که میتواند از پیروی از توصیهها ناشی شود، اشاره میشود.

Audit Procedure

این بخش شامل دستورالعملهای سیستماتیکی می باشد تا تعیین کند آیا سیستم هدف با توصیه مطابقت دارد یا خیر.

Remediation Procedure

این بخش شامل دستورالعملهای سیستماتیک برای اعمال توصیهها به سیستم هدف برای مطابقت با آن با توجه به توصیه است.

Default Value

در این بخش مقدار پیشفرض برای تنظیم دادهشده در این توصیه، اگر مشخص باشد، قرار داده میشود. اگر مشخص نباشد، پیکربندی نشده یا تعریف نشده اعمال خواهد شد.

References

در این بخش اسناد اضافی نسبت به توصیه قرار داده میشود.

Additional Information

در این بخش اطلاعات تکمیلی که با هیچ زمینه دیگری مطابقت ندارد اما ممکن است برای کاربر مفید باشد، قرار داده میشود.

Profile Definitions

پروفایلهای پیکربندی زیر توسط این معیار تعریف میشوند:

Level 1

موارد موجود در این بخش قصد دارند:

- عملی و محتاط باشند.

- یک مزیت امنیتی واضح را ارائه دهند.

- تا حد قابل قبولی مشکلی در روال عادی سیستم ایجاد نمیکند.

Level 2

این بخش در واقع Level 1 را گسترش میدهد. موارد موجود در این پروفایل یک یا چند مورد از ویژگیهای زیر را نشان میدهند:

- برای محیطهایی در نظر گرفته شدهاند یا از مواردی استفاده میکنند که امنیت در آن اولویت است.

- به عنوان یک ساختار دفاع در عمق عمل میکند.

- ممکن است در برخی شرایط در اختلالی در روال عادی سیستم ایجاد نماید.