Ensure intra-zone traffic is not always allowed (Manual)

Profile Applicability

- Level 1

Description

تنظیمات این بخش برای اطمینان از اینکه فقط ترافیک خاص و مجاز بین شبکههای موجود در همان منطقه مجاز است، در نظر گرفته شده است

Rationale

تنظیمات این بخش یک لایه حفاظتی اضافی را بین شبکههای مختلف اضافه میکند.

Audit

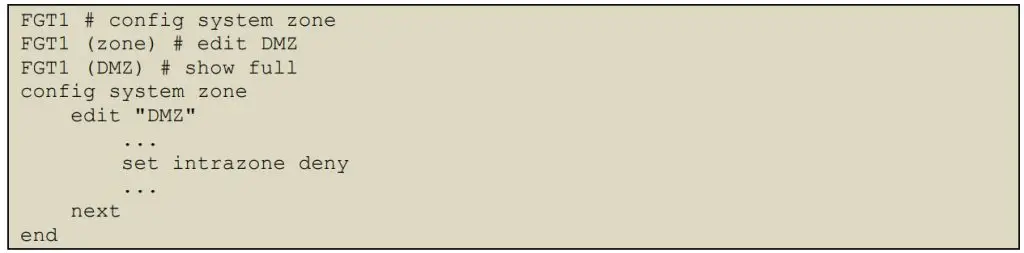

در این مثال، منطقه DMZ را Verify میکنیم.

به منظور بررسی این معیار از دستور زیر در CLI استفاده نمایید:

در رابط کاربری گرافیکی، روی Network -> Interfaces کلیک کنید، Zone را انتخاب کنید و روی “Edit” کلیک کنید. مطمئن شوید که گزینه “Block intra-zone traffic” فعال باشد.

Remediation

در این مثال، ترافیک درون منطقهای در منطقه DMZ را بررسی میکنیم.

به منظور اعمال تغییرات مربوط به این معیار از دستور زیر در CLI استفاده نمایید:

در رابط کاربری گرافیکی، روی Network -> Interfaces کلیک کنید، Zone را انتخاب کنید و روی “Edit” کلیک کنید و “Block intra-zone traffic” را فعال نمایید.

Default Value

به طور پیش فرض، ترافیک intra-zone یا درون منطقه مسدود شده است.

References

docs.fortinet.com/document/fortigate/6.2.0/cookbook/116821/zone