در این بخش از آموزش Nmap For Pen Testers شما با بخش Nmap-services و اسکن پورت های پرکاربرد با Nmap آشنا خواهید شد.

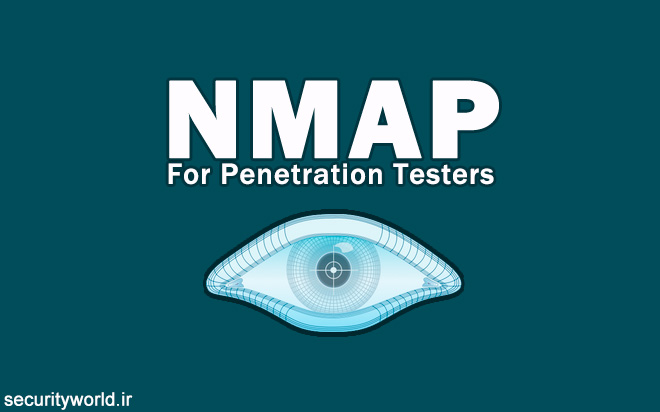

یکی از دستوراتی که در ابزار Nmap برای اسکن پورت از آن استفاده می شود، دستور –top-ports می باشد. در ادامه این دستور شما می توانید یک عدد را وارد نمایید تا به عنوان مثال 10 پورتی که بیشترین تکرار را در بین کل پورت ها دارد، اسکن نمایید.

خروجی نمونه ای از این دستور در تصویر زیر قابل مشاهده می باشد:

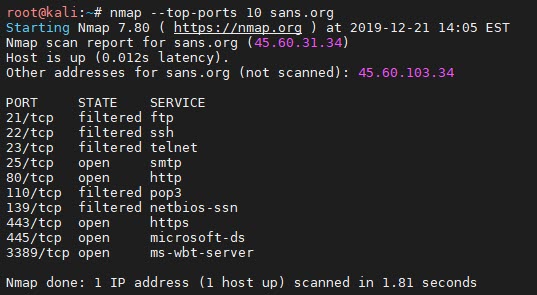

برای مشاهده تنها پورت های باز می توان عبارت –open را به انتهای دستور بالا اضافه نمود:

سوالی که در این بخش پیش می آید، این است که Nmap این 10 پورت را بر چه اساسی در نظر گرفته و چگونه آن ها را به دست می آورد؟

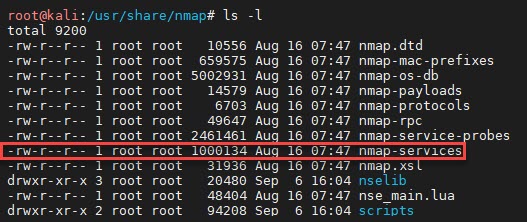

برای پاسخ به این سوال باید وارد مسیر ذخیره سازی Nmap در /usr/share/nmap شده و محتویات آن را مشاهده نماییم.

فایلی که Nmap اطلاعات مربوط به پورت های تکراری یا پرکاربرد را از آن استخراج می کند، فایل nmap-services می باشد.

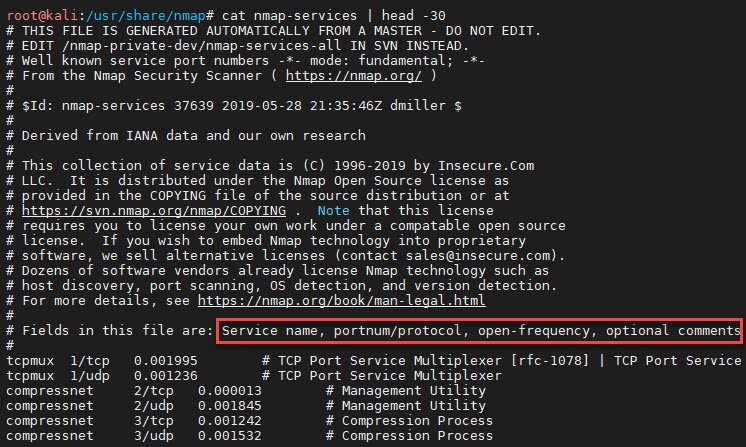

همانطور که در تصویر بالا مشخص شده است، این فایل دارای چهار بخش اصلی می باشد. بخش اول نام سرویس، بخش دوم شماره پورت و پروتکل، بخش سوم میزان تکرار پورت و انتهای آن نیز توضیحات مربوط به پورت نمایش داده می شود.

بخش اصلی که nmap میزان تکرار و پرکاربرد بودن پورت را از آن تشخیص می دهد، بخش open-frequency می باشد. هر چه این عدد به یک نزدیک باشد، پورت پرکاربردتر و پر تکرارتر خواهد بود.

دوره آموزشی Nmap برای تست نفوذگران

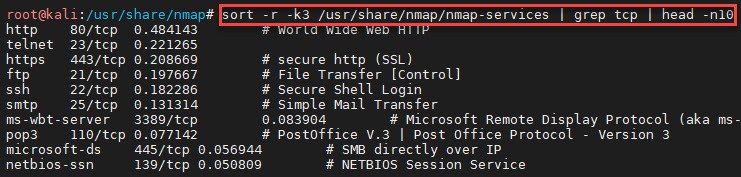

در ادامه برای اینکه 10 پورتی که بیشترین تکرار را دارد از این فایل استخراج نمایید، کافی است که مانند تصویری زیر از دستور sort استفاده نماییم:

همانطور که در تصویر بالا قابل مشاهده می باشد 10 پورت پرکاربرد و پرتکرار در خروجی دستور بالا نمایش داده می شود.